Internet Explorer 8 : faille 0-day critique découverte, déjà responsable d'attaques sur plusieurs sites web

Christophe Lavalle

Lundi 06 mai 2013, 23:33

Lundi 06 mai 2013, 23:33

(0)

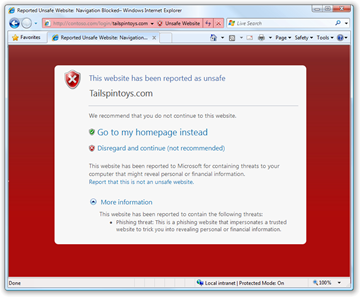

Par l'intermédiaire d'un bulletin de sécurité publié vendredi dernier, Microsoft annonçait la découverte d'une nouvelle faille de sécurité au sein de la huitième mouture de son navigateur maison - Internet Explorer. La version 8 du navigateur est actuellement la version la plus utilisée, IE9 étant encore à quelques encablures derrière. C'est aussi la version qui est disponible sur un nombre important de plateforme : de Windows XP à Windows 7 sans oublier Windows Vista et les déclinaisons serveurs de ces systèmes.

Cette nouvelle faille est qualifiée de 0-day, ce qui veut dire qu'elle est déjà utilisée dans différentes attaques. L'expert en sécurité Secunia lui donne d'ailleurs une note de sévérité de 5/5, la jugeant "extrêmement critique". Le principe ? Le même qui revient bien souvent dans pareil contexte : une corruption de la mémoire qui permet l'exécution de code à distance.

D'après l'agence Invincea, cet exploit a été utilisé dans des attaques à l'encontre de sites web gérés par le Département américain du Travail et le ministère américain de l'Énergie. Une autre compagnie de sécurité, AlienVault, indique sur son blog qu'au moins neuf autres sites web ont été redirigés en même temps vers un serveur malveillant. La liste des sites web ciblés n'a pas été révélé mais, elle comprend plusieurs groupes et instituts européen à but non lucratif ainsi qu'une grande société européenne dans les marchés de l'aéronautique, de la sécurité et de la défense.

Microsoft travaille à l'élaboration d'un correctif sans qu'aucun détail ne soit connu quant à sa disponibilité prochaine ou dans le prochain cycle mensuel de mise à jour à venir le mardi 14 mai 2013. Au vu de la sévérité de la faille, nul doute que le patch sera mis à disposition au plus tôt sans rétention.

Cette nouvelle faille est qualifiée de 0-day, ce qui veut dire qu'elle est déjà utilisée dans différentes attaques. L'expert en sécurité Secunia lui donne d'ailleurs une note de sévérité de 5/5, la jugeant "extrêmement critique". Le principe ? Le même qui revient bien souvent dans pareil contexte : une corruption de la mémoire qui permet l'exécution de code à distance.

D'après l'agence Invincea, cet exploit a été utilisé dans des attaques à l'encontre de sites web gérés par le Département américain du Travail et le ministère américain de l'Énergie. Une autre compagnie de sécurité, AlienVault, indique sur son blog qu'au moins neuf autres sites web ont été redirigés en même temps vers un serveur malveillant. La liste des sites web ciblés n'a pas été révélé mais, elle comprend plusieurs groupes et instituts européen à but non lucratif ainsi qu'une grande société européenne dans les marchés de l'aéronautique, de la sécurité et de la défense.

Microsoft travaille à l'élaboration d'un correctif sans qu'aucun détail ne soit connu quant à sa disponibilité prochaine ou dans le prochain cycle mensuel de mise à jour à venir le mardi 14 mai 2013. Au vu de la sévérité de la faille, nul doute que le patch sera mis à disposition au plus tôt sans rétention.

Commentaires (0)

Il n'y a pas de commentaire

Il n'est plus possible de commenter cette actualité